Contact Tracker

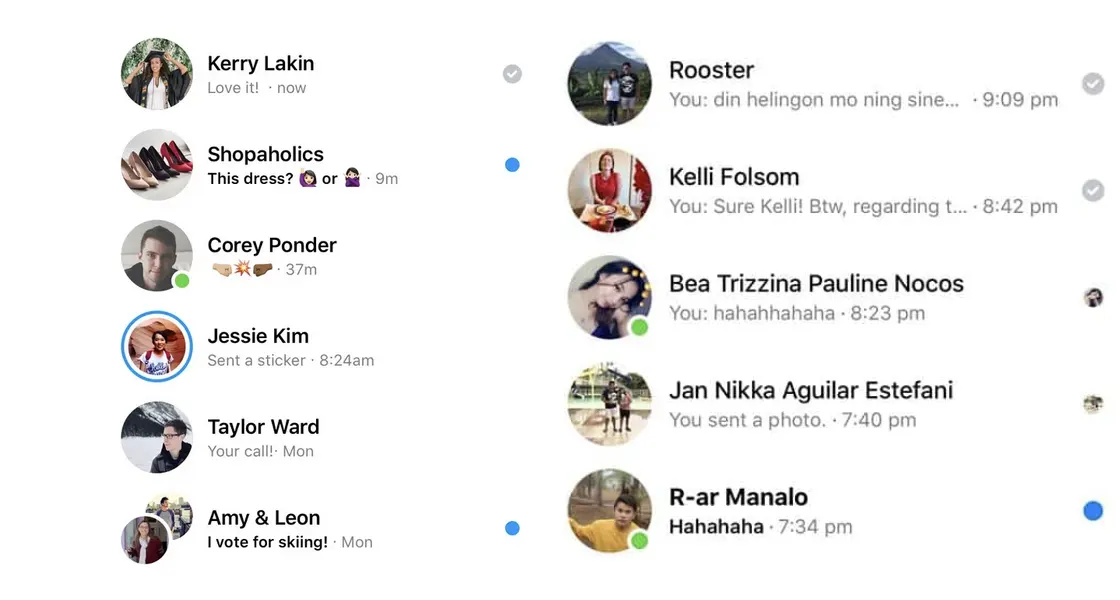

Oprogramowanie monitoruje wszelkie zmiany na liście kontaktów i autoryzowanych urządzeniach w czasie rzeczywistym. Gdy tylko zagrożony użytkownik doda nowy kontakt, usunie kontakt lub wprowadzi jakiekolwiek zmiany w istniejącym kontakcie, system wyświetli te informacje w kanale aktywności w panelu sterowania.

Ciesz się wszystkimi funkcjami zdalne hakowanie.

Odpowiedzi na niektóre często zadawane pytania znajdują się poniżej Odpowiedzi na niektóre często zadawane pytania, ale jeśli chcesz je z nami omówić, napisz do nas.

Będziesz mieć dostęp do ich nazwisk i numerów telefonów.

Możesz wyeksportować dowolne dane i pliki do jednego lub kilku formatów, w zależności od potrzeb. Istnieją dwie opcje eksportowania plików - pobranie ich na urządzenie i wysłanie na adres e-mail. Dzięki potężnemu wsparciu technologicznemu program jest w stanie zapewnić maksymalną prędkość pobierania, biorąc pod uwagę specyfikę połączenia internetowego.

Jak zhakować czat grupowy, jeśli nie mogę uzyskać do niego linku?

W rzeczywistości czaty grupowe nie mają publicznie dostępnych linków. Aby uzyskać dostęp do zawartości czatu, należy zhakować jednego z jego użytkowników.

Czy mogę dostosować szybkość odsłuchiwania wiadomości głosowych?

Tak, możesz! W naszym odtwarzaczu można wybrać jedną z 6 prędkości odtwarzania, a także zmniejszyć lub zwiększyć jakość odtwarzania.

Czy wiadomość pozostanie na moim koncie, jeśli użytkownik usunie ją z historii wiadomości po włamaniu?

Tak, śledzone wiadomości nigdy nie są usuwane z HackMachine. Jedyną osobą, która może usunąć wiadomość z interfejsu aplikacji, jest użytkownik.